引言:數(shù)據(jù)科學(xué)驅(qū)動(dòng)安全新范式

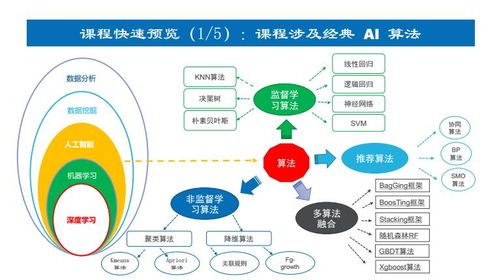

隨著網(wǎng)絡(luò)攻擊日益復(fù)雜化,傳統(tǒng)基于規(guī)則的安全防護(hù)手段已顯不足。數(shù)據(jù)科學(xué)與人工智能(AI)的融合,為網(wǎng)絡(luò)安全領(lǐng)域帶來了革命性的變革。通過機(jī)器學(xué)習(xí)、行為分析和異常檢測,安全團(tuán)隊(duì)能夠從海量數(shù)據(jù)中識(shí)別潛在威脅,實(shí)現(xiàn)主動(dòng)防御。本文將重點(diǎn)探討如何將數(shù)據(jù)科學(xué)應(yīng)用于安全監(jiān)控,并以創(chuàng)建內(nèi)部DNS查詢分析模型為例,詳細(xì)闡述六步構(gòu)建流程,同時(shí)介紹相關(guān)人工智能應(yīng)用軟件開發(fā)的關(guān)鍵要點(diǎn)。

數(shù)據(jù)科學(xué)在安全領(lǐng)域的核心應(yīng)用

數(shù)據(jù)科學(xué)在安全領(lǐng)域的應(yīng)用主要體現(xiàn)在以下幾個(gè)方面:

- 異常檢測:通過建立用戶、設(shè)備或網(wǎng)絡(luò)行為的基線模型,利用無監(jiān)督學(xué)習(xí)算法(如孤立森林、聚類分析)識(shí)別偏離正常模式的異常活動(dòng),這些異常往往是潛在攻擊的征兆。

- 威脅情報(bào)分析:整合內(nèi)外部威脅數(shù)據(jù)源,使用自然語言處理(NLP)和關(guān)聯(lián)分析技術(shù),自動(dòng)化提取、歸類和關(guān)聯(lián)威脅指標(biāo),提升威脅狩獵的效率和準(zhǔn)確性。

- 預(yù)測性分析:基于歷史安全事件數(shù)據(jù),構(gòu)建預(yù)測模型,評估系統(tǒng)或用戶的潛在風(fēng)險(xiǎn)評分,實(shí)現(xiàn)風(fēng)險(xiǎn)前置管理。

- 自動(dòng)化響應(yīng):將分析模型與安全編排、自動(dòng)化和響應(yīng)(SOAR)平臺(tái)集成,實(shí)現(xiàn)從檢測到響應(yīng)的閉環(huán)自動(dòng)化。

內(nèi)部DNS查詢數(shù)據(jù)是網(wǎng)絡(luò)活動(dòng)的“電話簿”,記錄了內(nèi)部主機(jī)試圖與哪些外部域名通信。攻擊者常利用DNS進(jìn)行數(shù)據(jù)外泄、命令與控制(C2)通信。因此,分析DNS查詢是檢測高級威脅的關(guān)鍵。

六步創(chuàng)建內(nèi)部DNS查詢分析模型

以下是一個(gè)系統(tǒng)化的六步框架,用于構(gòu)建一個(gè)基于數(shù)據(jù)科學(xué)的內(nèi)部DNS查詢分析模型:

第一步:明確目標(biāo)與數(shù)據(jù)收集

- 目標(biāo)定義:明確模型要解決的問題,例如:檢測惡意域名查詢、識(shí)別數(shù)據(jù)外泄行為、發(fā)現(xiàn)僵尸網(wǎng)絡(luò)活動(dòng)等。

- 數(shù)據(jù)收集:集中收集來自企業(yè)DNS服務(wù)器、防火墻、代理日志等源的DNS查詢?nèi)罩尽jP(guān)鍵字段包括:時(shí)間戳、源IP地址、查詢的域名、查詢類型、響應(yīng)代碼等。確保數(shù)據(jù)覆蓋全面且遵循數(shù)據(jù)治理和隱私合規(guī)要求。

第二步:數(shù)據(jù)預(yù)處理與特征工程

- 數(shù)據(jù)清洗:處理缺失值、重復(fù)記錄,標(biāo)準(zhǔn)化域名格式(如統(tǒng)一為小寫)。

- 特征提取:這是模型成敗的關(guān)鍵。需要從原始查詢中構(gòu)造有判別力的特征,例如:

- 域名特征:域名長度、數(shù)字占比、特殊字符(如連字符)數(shù)量、子域名級數(shù)、是否使用知名頂級域名(TLD)。

- 行為特征:單個(gè)源IP在時(shí)間窗口內(nèi)的查詢頻率、查詢的唯一域名數(shù)量、查詢失敗(NXDOMAIN)比例、查詢的域名熵(衡量隨機(jī)性)。

- 上下文特征:查詢的時(shí)間模式(如非工作時(shí)間大量查詢)、與外部威脅情報(bào)(如惡意域名黑名單)的匹配結(jié)果。

- 標(biāo)簽獲取:如果有歷史安全事件數(shù)據(jù),可以為部分查詢打上“惡意”或“正常”標(biāo)簽,用于監(jiān)督學(xué)習(xí)。無標(biāo)簽數(shù)據(jù)則采用無監(jiān)督方法。

第三步:模型選擇與訓(xùn)練

- 算法選擇:

- 有監(jiān)督學(xué)習(xí):如果有標(biāo)簽數(shù)據(jù),可嘗試隨機(jī)森林、梯度提升機(jī)(如XGBoost)、深度學(xué)習(xí)等分類算法。

- 無監(jiān)督學(xué)習(xí):更常見,使用聚類(如DBSCAN)或異常檢測算法(如孤立森林、局部離群因子LOF、自動(dòng)編碼器)來發(fā)現(xiàn)偏離主流模式的異常查詢。

- 模型訓(xùn)練:將處理后的特征數(shù)據(jù)集劃分為訓(xùn)練集和測試集。訓(xùn)練模型,并利用測試集評估初步性能。

第四步:模型評估與優(yōu)化

- 評估指標(biāo):使用準(zhǔn)確率、精確率、召回率、F1分?jǐn)?shù)、ROC-AUC曲線等指標(biāo)評估模型性能。對于異常檢測,需特別注意誤報(bào)率(False Positive Rate)的控制。

- 優(yōu)化迭代:根據(jù)評估結(jié)果進(jìn)行特征調(diào)整、算法參數(shù)調(diào)優(yōu)(如網(wǎng)格搜索),或嘗試模型集成,以提升檢測效果和降低誤報(bào)。

第五步:部署與集成

- 生產(chǎn)化部署:將訓(xùn)練好的模型封裝為API服務(wù)或集成到數(shù)據(jù)流水線中,使其能夠?qū)崟r(shí)或準(zhǔn)實(shí)時(shí)地處理流入的DNS查詢?nèi)罩尽?br />- 系統(tǒng)集成:將分析模型的輸出(如風(fēng)險(xiǎn)評分、異常告警)與安全信息與事件管理(SIEM)系統(tǒng)、SOAR平臺(tái)或工單系統(tǒng)集成,實(shí)現(xiàn)告警的集中管理和響應(yīng)流程自動(dòng)化。

第六步:持續(xù)監(jiān)控與反饋學(xué)習(xí)

- 性能監(jiān)控:持續(xù)監(jiān)控模型在生產(chǎn)環(huán)境中的告警準(zhǔn)確率、系統(tǒng)延遲等指標(biāo)。

- 反饋閉環(huán):建立機(jī)制,讓安全分析師對模型告警進(jìn)行確認(rèn)和反饋(真/誤報(bào))。將這些反饋數(shù)據(jù)作為新的標(biāo)簽,定期重新訓(xùn)練模型,使其能夠適應(yīng)不斷變化的威脅 landscape,實(shí)現(xiàn)模型的持續(xù)進(jìn)化。

人工智能應(yīng)用軟件開發(fā)的關(guān)鍵要點(diǎn)

將上述分析模型轉(zhuǎn)化為一個(gè)可用的AI安全應(yīng)用軟件,還需關(guān)注以下幾點(diǎn):

- 可擴(kuò)展的架構(gòu):采用微服務(wù)架構(gòu),確保數(shù)據(jù)攝入、特征計(jì)算、模型推理等模塊可以獨(dú)立擴(kuò)展,以應(yīng)對海量日志數(shù)據(jù)。

- 用戶交互界面:開發(fā)直觀的可視化控制臺(tái),展示風(fēng)險(xiǎn)儀表盤、告警列表、查詢詳情分析圖,并支持交互式調(diào)查(如鉆取查詢)。

- 可解釋性:AI模型常被視為“黑箱”。在軟件中提供模型決策的解釋,例如突出顯示導(dǎo)致本次查詢被判定為異常的關(guān)鍵特征,這能極大增強(qiáng)分析師的信任和操作效率。

- 自動(dòng)化與編排:內(nèi)置或與外部SOAR工具深度集成,預(yù)設(shè)針對常見威脅的自動(dòng)化響應(yīng)劇本,如臨時(shí)阻斷對可疑域名的查詢。

- 安全與合規(guī):軟件自身需遵循安全開發(fā)規(guī)范,確保數(shù)據(jù)傳輸、存儲(chǔ)和模型文件的安全。處理日志數(shù)據(jù)需符合隱私法規(guī)(如GDPR)。

###

通過數(shù)據(jù)科學(xué)方法構(gòu)建內(nèi)部DNS查詢分析模型,是將人工智能應(yīng)用于主動(dòng)威脅檢測的一個(gè)典型范例。遵循“目標(biāo)定義-數(shù)據(jù)準(zhǔn)備-建模-評估-部署-優(yōu)化”的六步科學(xué)流程,可以系統(tǒng)化地開發(fā)出高效、自適應(yīng)的安全分析能力。將此類模型產(chǎn)品化為AI應(yīng)用軟件,能夠賦能安全團(tuán)隊(duì),從被動(dòng)的“告警響應(yīng)”轉(zhuǎn)向主動(dòng)的“威脅預(yù)測與狩獵”,構(gòu)筑起更智能、更堅(jiān)固的企業(yè)安全防線。